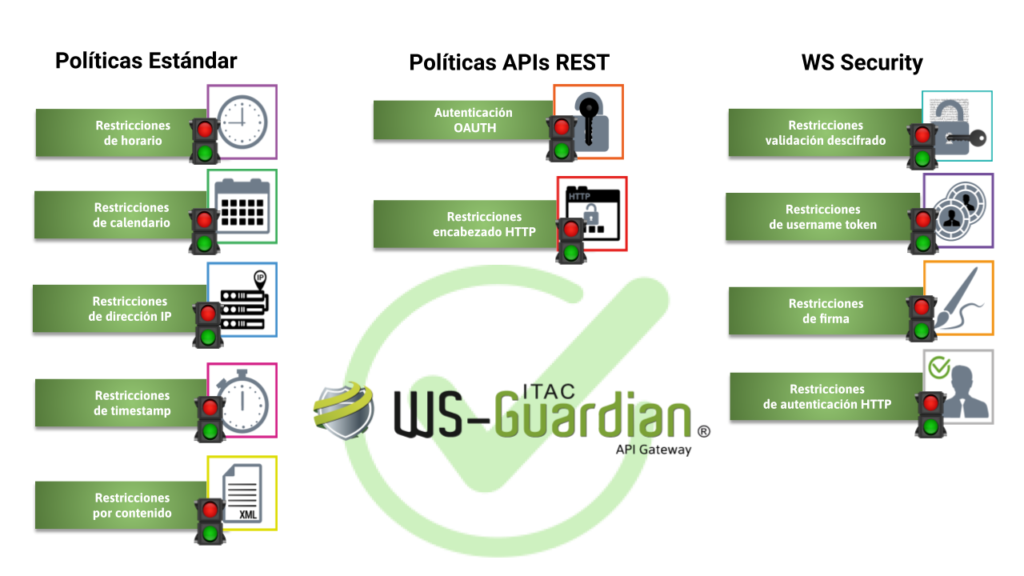

Políticas ITAC WS-Guardian®

Las políticas de ITAC WS-Guardian® permiten controlar y proteger todo el tráfico tanto de entrada como de salida de los servicios REST y SOAP, sin necesidad de alterar las aplicaciones existentes.

Políticas de entrada y salida ITAC WS-Guardian®

Para las entradas, reglas flexibles de filtrado, autenticación, autorización y enriquecimiento protegen el acceso y garantizan que sólo interacciones válidas lleguen a los sistemas internos. Del mismo modo, en las salidas WS-Guardian puede enriquecer las respuestas con encabezados personalizados, tokens de seguridad, cifrado de datos y firmado digital para asegurar la confidencialidad e integridad de la información, y prevenir ataques de intermediarios o compromete de las comunicaciones. Por lo tanto, con esta capacidad de gobierno bidireccional sobre el tráfico, ITAC WS-Guardian® fortalece la seguridad de los servicios críticos sin impactar la funcionalidad para los usuarios autorizados

Quá hacen las políticas

- Establecer pautas para garantizar la seguridad.

- Especificar qué acciones y comportamientos son permitidos y cuáles no.

- Proporcionar directrices sobre los recursos y servicios.

- Proteger la privacidad de los servicios y cumplir con las leyes que se configuran.

- Establecer políticas de acceso y autenticación.

- Controlar quién tiene acceso a qué recursos y datos.

- Definir medidas de seguridad para proteger contra ataques maliciosos

Glosario

Restricción de horario: Permite definir franjas horarias en las que se permite o no el acceso al API. .

Restricción de calendario: Permite especificar días en los que se puede o no consumir el API. Por ende, es útil para habilitar/deshabilitar acceso en fechas específicas.

Restricción de IP: Define IPs o rangos permitidos o no para consumir el API. Control de acceso por origen.

Restricción de timestamp: Valida que la marca de tiempo de la petición esté dentro de cierto margen para permitir o no su procesamiento.

Autenticación OAuth: Implementa autenticación OAuth 2.0 para consumo seguro de APIs.

Restricción por contenido: Mediante expresiones regulares se analiza el contenido del mensaje del API y se permite o bloquea según coincidencias.

Restricción por IP y contenido: Combina validación de IP de origen y expresiones regulares en el contenido para control de acceso.

Validación de descifrado: Descifra y analiza peticiones entrantes que estén protegidas mediante cifrado.

Validación de token de usuario: Verifica que el token de seguridad enviado corresponda a un usuario autorizado.

Autenticación de firma: Verifica la firma digital de las peticiones para garantizar autenticidad e integridad.

Restricción de encabezados: Analiza y valida los encabezados HTTP entrantes para permitir o no el tráfico.

Autenticación HTTP: Implementa autenticación básica con usuario y contraseña para consumo de APIs.